VietNamNet giới thiệu phần tiếp theo bài viết của ông Đào Trung Thành, chuyên gia an ninh mạng, Phó viện trưởng Viện Blockchain và AI để hiểu rõ về vụ tấn công mạng tại công ty chứng khoán VNDirect và sự nguy hiểm của Ransomware như thế nào.

Kỳ trước: VNDirect bị tấn công: Ransomware nguy hiểm như thế nào?

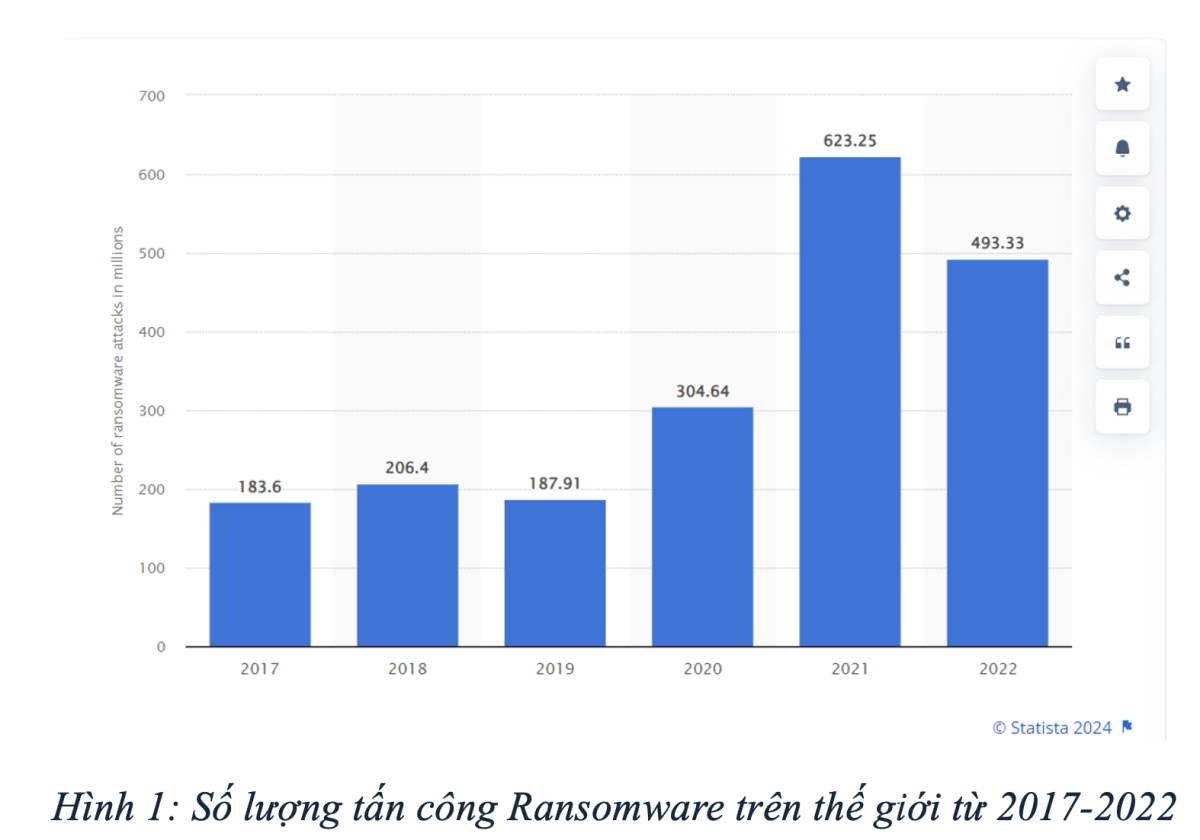

Những thống kê đáng lo ngại

Khi nhìn vào các số liệu thống kê về ransomware, có thể thấy rõ quy mô và tác động nghiêm trọng của loại tội phạm mạng này trên toàn cầu. Những con số không chỉ là lời cảnh báo về sự phổ biến của ransomware mà còn nhấn mạnh mức độ tổn thất có thể gây ra cho cá nhân và tổ chức. Dưới đây là những lưu ý theo thống kê của Statista.

Số lượng tấn công gia tăng

Trong năm 2022, toàn cầu đã chứng kiến hơn 493 triệu cuộc tấn công ransomware, gia tăng đáng kể so với những năm trước đó.

Tốc độ tấn công nhanh chóng

Mỗi 11-14 giây, một tổ chức mới trên toàn cầu trở thành mục tiêu của ransomware. Tốc độ này không chỉ làm tăng khả năng phát hiện và phản ứng của các tổ chức mà còn đặt ra thách thức lớn trong việc bảo vệ dữ liệu trước những kẻ tấn công.

Tác động đến doanh nghiệp nhỏ

Phần lớn các cuộc tấn công, khoảng 55%, nhắm vào doanh nghiệp có ít hơn 100 nhân viên. Điều này phản ánh chiến lược của các hacker nhắm vào mục tiêu dễ bị tổn thương hơn, nơi mà hệ thống bảo mật có thể chưa được trang bị đầy đủ.

Chi phí của việc giải cứu dữ liệu

Chi phí trung bình liên quan đến một vụ tấn công ransomware, bao gồm thời gian gián đoạn dịch vụ và chi phí giải cứu, lên tới hơn 20 tỷ đô la toàn cầu vào năm 2021. Con số này nhấn mạnh đến tác động tài chính khổng lồ đối với các tổ chức bị ảnh hưởng.

Khả năng thành công cao của tấn công

73% tất cả các cuộc tấn công ransomware đã thành công trong việc mã hóa dữ liệu, một tỷ lệ đáng báo động cho thấy khả năng phòng vệ chống lại loại tấn công này còn nhiều hạn chế.

Kết quả của việc trả tiền chuộc

Chỉ có 27% các tổ chức bị tấn công chọn trả tiền chuộc, nhưng không phải lúc nào cũng nhận lại được dữ liệu hoàn toàn. Điều này cho thấy việc trả tiền chuộc không phải là một giải pháp đảm bảo.

Những con số thống kê này không chỉ làm sáng tỏ mức độ phổ biến và nguy hiểm của ransomware mà còn là lời nhắc nhở về tầm quan trọng của việc thực hiện các biện pháp phòng ngừa và chuẩn bị sẵn sàng đối phó với những tình huống tồi tệ nhất. Trong bối cảnh mối đe dọa từ ransomware ngày càng tinh vi và khó lường, việc nâng cao nhận thức và củng cố hệ thống an ninh mạng là việc làm cần thiết và cấp bách đối với mọi tổ chức và cá nhân.

Phòng vệ chống lại Ransomware

Trong bối cảnh mối đe dọa từ ransomware ngày càng tăng, việc áp dụng một chiến lược bảo mật toàn diện là điều cực kỳ cần thiết. Dưới đây là một số biện pháp cơ bản mà mọi tổ chức và cá nhân nên xem xét để bảo vệ mình khỏi các cuộc tấn công ransomware.

Giáo dục và nhận thức

Nhận thức về an ninh mạng là hàng phòng thủ đầu tiên và quan trọng nhất. Giáo dục người dùng về các chiến thuật thường được sử dụng bởi hacker, chẳng hạn như email lừa đảo và social engineering, có thể giúp ngăn chặn ransomware từ cửa ngõ. Tổ chức các buổi huấn luyện định kỳ, tạo các chiến dịch nhận thức để cập nhật thông tin về các mối đe dọa mới và phổ biến nhất.

Cập nhật và vá lỗi bảo mật

Phần mềm lỗi thời là một trong những điểm yếu lớn nhất mà ransomware và các loại malware khác có thể khai thác. Cập nhật và vá lỗi bảo mật giúp đóng các lỗ hổng bảo mật, làm giảm rủi ro bị tấn công. Cần thiết lập chính sách cập nhật tự động cho phần mềm và hệ điều hành, đồng thời kiểm tra và áp dụng các bản vá bảo mật một cách định kỳ.

Sao lưu dữ liệu

Sao lưu dữ liệu định kỳ và đáng tin cậy là biện pháp khắc phục quan trọng nhất khi dữ liệu bị mã hóa bởi ransomware. Nó cho phép doanh nghiệp và cá nhân khôi phục dữ liệu mà không cần trả tiền chuộc. Tạo bản sao lưu dữ liệu định kỳ trên các thiết bị lưu trữ ngoại vi hoặc dịch vụ lưu trữ đám mây, đảm bảo rằng bản sao lưu không thể truy cập trực tiếp từ mạng nội bộ.

Các biện pháp bảo mật khác

Sử dụng phần mềm chống malware: Cài đặt và cập nhật định kỳ phần mềm chống malware từ các nhà cung cấp uy tín. Chọn những giải pháp có khả năng phát hiện và chặn ransomware.

Cấu hình tường lửa: Tường lửa giúp ngăn chặn truy cập trái phép vào mạng nội bộ của bạn. Đảm bảo rằng tường lửa được cấu hình chính xác và cập nhật.

Multi-factor authentication (MFA): Áp dụng MFA cho tất cả các dịch vụ trực tuyến, giúp bảo vệ tài khoản ngay cả khi mật khẩu bị lộ.

Giới hạn quyền truy cập: Chỉ cấp quyền truy cập dữ liệu và hệ thống cho những người cần nó để thực hiện công việc của họ, giảm thiểu giảm thiểu nguy cơ bị tấn công.

Các biện pháp này, khi được thực hiện đồng bộ và một cách cẩn thận, có thể tạo nên một hệ thống phòng thủ vững chắc chống lại ransomware. Mặc dù không có biện pháp bảo mật nào là hoàn hảo và không thể ngăn chặn mọi cuộc tấn công, việc áp dụng một loạt các chiến thuật phòng thủ sẽ giảm thiểu rủi ro và giúp hồi phục nhanh chóng nếu xảy ra sự cố.

Khuyến nghị xử lý khi bị tấn công

Khi phát hiện bị nhiễm ransomware, việc hành động nhanh chóng và hiệu quả là chìa khóa để hạn chế thiệt hại. Dưới đây là các bước bạn nên thực hiện ngay lập tức:

Ngắt kết nối từ Internet: Để ngăn chặn ransomware lan rộng qua mạng, hãy ngay lập tức ngắt kết nối các thiết bị bị ảnh hưởng khỏi Internet và mạng nội bộ.

Xác định phạm vi: Xác định xem ransomware đã lây nhiễm những phần nào của hệ thống để lập kế hoạch khôi phục chính xác.

Chụp ảnh màn hình ghi chú đòi tiền chuộc: Điều này có thể hữu ích cho quá trình điều tra sau này.

Báo cáo sự cố: Báo cáo sự cố cho bộ phận CNTT và bảo mật nội bộ của tổ chức, và thông báo cho cơ quan thực thi pháp luật.

Liên hệ với chuyên gia an ninh mạng: Ngay sau khi bạn đã thực hiện các bước cơ bản để ngăn chặn sự lan truyền của ransomware. Một chuyên gia an ninh mạng có kinh nghiệm có thể giúp bạn xác định chính xác mức độ nhiễm của hệ thống, cũng như cung cấp lời khuyên và hỗ trợ trong việc khôi phục dữ liệu nếu có thể.

Quyết định có nên trả tiền chuộc hay không

Quyết định trả tiền chuộc cho ransomware là một vấn đề phức tạp, với các lý do cả chống lại và ủng hộ việc trả tiền.

Chống lại trả tiền chuộc:

Không đảm bảo: Trả tiền không chắc chắn bạn sẽ lấy lại được dữ liệu.

Khích lệ tội phạm: Điều này tạo nguồn thu nhập cho hacker và khuyến khích hành vi tống tiền.

Không giải quyết vấn đề cốt lõi: Trả tiền chuộc không khắc phục được lỗ hổng bảo mật ban đầu.

Ủng hộ trả tiền chuộc:

Giá trị dữ liệu: Trong trường hợp dữ liệu không thể khôi phục, trả tiền có thể được xem xét.

Chi phí mất dữ liệu cao: Đôi khi, chi phí mất dữ liệu vượt xa số tiền chuộc.

Trước khi quyết định, bạn nên tư vấn với chuyên gia bảo mật để đánh giá khả năng phục hồi dữ liệu mà không cần trả tiền chuộc và liên hệ với cơ quan thực thi pháp luật để nhận hỗ trợ và khuyến nghị.

Trong quá trình khôi phục, việc giữ cho nhân viên và các bên liên quan được thông báo về tình hình là rất quan trọng. Hãy nhớ rằng việc phục hồi sau một cuộc tấn công ransomware có thể mất thời gian và đòi hỏi sự kiên nhẫn.

Đối phó với ransomware không chỉ là về mặt kỹ thuật mà còn về việc quản lý rủi ro và phản ứng kịp thời. Việc lập kế hoạch ứng phó sự cố và thường xuyên cập nhật nó dựa trên những bài học được rút ra từ các cuộc tấn công sẽ giúp tổ chức của bạn mạnh mẽ hơn trong việc đối mặt với các mối đe dọa tương lai.