Vụ hack 1,5 tỷ USD trên Bybit: Lộ diện danh tính hacker bị truy nã nhưng gần như không thể bắt giữ

Theo phân tích từ Elliptic, nhóm tin tặc Lazarus đã rửa trót lọt 300 triệu USD từ vụ hack kỷ lục 1,5 tỷ USD trên ByBit, bất chấp nỗ lực truy vết của giới chức và chuyên gia an ninh mạng.

Nhóm tin tặc Lazarus, bị cáo buộc hoạt động dưới sự chỉ đạo của chính quyền Bắc Triều Tiên, đã rửa trót lọt ít nhất 300 triệu USD từ vụ tấn công sàn giao dịch tiền mã hóa ByBit. Đây là một phần trong tổng số 1,5 tỷ USD mà nhóm này đánh cắp chỉ hai tuần trước, đánh dấu vụ trộm tiền mã hóa lớn nhất từ trước đến nay.

Ngay sau vụ tấn công, các chuyên gia an ninh mạng và cơ quan chức năng đã ráo riết truy tìm dấu vết dòng tiền, nhằm ngăn chặn tin tặc chuyển đổi số tài sản kỹ thuật số này thành tiền mặt. Tuy nhiên, Lazarus được cho là đang hoạt động gần như 24/7, sử dụng các công cụ tự động và những kỹ thuật rửa tiền tinh vi để xóa dấu vết.

"Chỉ cần chậm một phút, số tiền có thể biến mất khỏi tầm kiểm soát. Nhóm này cực kỳ chuyên nghiệp và giàu kinh nghiệm trong việc xóa dấu vết giao dịch", Tiến sĩ Tom Robinson, đồng sáng lập công ty điều tra blockchain Elliptic, nhận định.

Theo phân tích từ Elliptic và ByBit, khoảng 20% số tiền bị đánh cắp – tương đương 300 triệu USD – đã "biến mất" trên các nền tảng rửa tiền, khiến việc thu hồi trở nên gần như bất khả thi.

|

| Theo phân tích từ Elliptic, nhóm tin tặc Lazarus đã rửa trót lọt 300 triệu USD từ vụ hack kỷ lục 1,5 tỷ USD trên ByBit. (Nguồn: Internet) |

Ngày 21/2, tin tặc đã khai thác lỗ hổng từ một nhà cung cấp của ByBit để thay đổi bí mật địa chỉ ví nhận tiền. Điều này khiến 401.000 Ethereum (trị giá 1,5 tỷ USD) bị chuyển thẳng vào tay Lazarus thay vì ví chính thức của sàn.

Mặc dù CEO ByBit, Ben Zhou, khẳng định không có tiền của khách hàng bị ảnh hưởng, công ty vẫn phải sử dụng vốn vay từ nhà đầu tư để bù đắp tổn thất. Đồng thời, ByBit triển khai chương trình "Lazarus Bounty", khuyến khích cộng đồng truy dấu và đóng băng các khoản tiền bị đánh cắp. Đến nay, 20 người đã nhận hơn 4 triệu USD tiền thưởng sau khi giúp xác định và chặn 40 triệu USD trong số tài sản bị đánh cắp.

Bất chấp những nỗ lực ngăn chặn, Lazarus vẫn có nhiều cách để rửa tiền. Một số sàn giao dịch bị cáo buộc tiếp tay, điển hình là eXch, nơi được cho là đã giúp nhóm tin tặc rửa hơn 90 triệu USD. Mặc dù chủ sở hữu sàn, Johann Roberts, phủ nhận cáo buộc, ông thừa nhận rằng ban đầu eXch không chặn số tiền do có tranh chấp với ByBit.

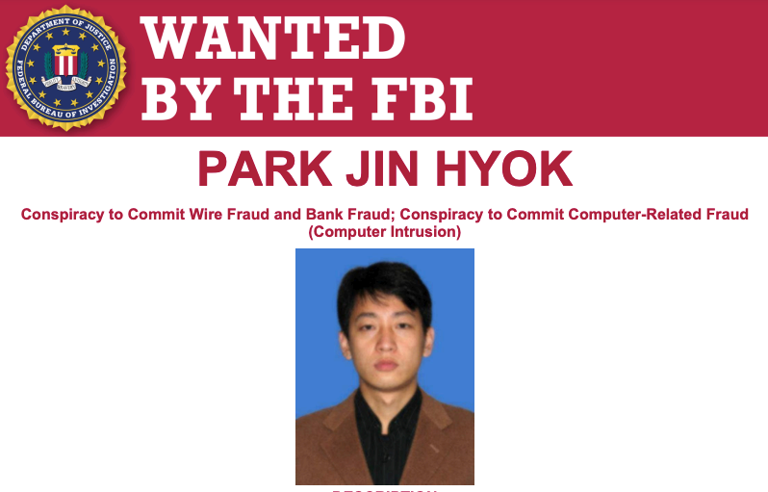

|

| Park Jin Hyok là một trong những tin tặc được cho là của Lazarus Group. (Nguồn: BBC) |

>> Những vụ hack tiền số chấn động thị trường Crypto: Bybit mất 1,4 tỷ USD có phải lớn nhất lịch sử?

Với hồ sơ dày đặc các vụ hack trị giá hàng trăm triệu USD, Lazarus đã biến tiền mã hóa thành mục tiêu chính sau khi từng tập trung vào hệ thống ngân hàng truyền thống. Một số vụ tấn công đáng chú ý trước đây bao gồm:

2019: Hack sàn UpBit, lấy 41 triệu USD

2020: Đột nhập sàn KuCoin, lấy 275 triệu USD (hầu hết đã được thu hồi)

2022: Tấn công Ronin Bridge, chiếm đoạt 600 triệu USD

2023: Đánh cắp 100 triệu USD từ Atomic Wallet

Chính phủ Mỹ từ lâu đã cáo buộc Bắc Triều Tiên sử dụng các vụ hack này để tài trợ chương trình hạt nhân và quân sự. Dù một số cá nhân thuộc Lazarus đã bị Bộ Tư pháp Mỹ đưa vào danh sách truy nã mạng, khả năng bắt giữ họ vẫn rất mong manh do sự kiểm soát chặt chẽ của chính quyền Bình Nhưỡng.

Trong bối cảnh này, cuộc chiến chống lại Lazarus không chỉ là cuộc chiến an ninh mạng mà còn là một phần của cuộc đối đầu địa chính trị giữa các cường quốc và Bình Nhưỡng.

Theo BBC

>> Bị gọi là ‘dự án lừa đảo’, Pi Network lập tức lên tiếng đáp trả